Ransomware hat Gesundheitsorganisationen angegriffen und schwerwiegende Folgen verursacht.

Laut der Sicherheits- und Technologie-Nachrichtenseite BleepingComputer war das Opfer des Ransomware-Angriffs Radix Systems, ein Drittanbieter, der Dienstleistungen für viele Bundesbehörden erbringt.

Laut einer offiziellen Mitteilung der Schweizer Regierung haben Hacker 1,3 TB gestohlener Daten im Darknet veröffentlicht, darunter zahlreiche gescannte Dokumente, Finanzunterlagen, Verträge und Korrespondenz. Das Nationale Zentrum für Cybersicherheit (NCSC) analysiert die Daten aktiv, um die Auswirkungen der gestohlenen und verschlüsselten Daten sowie die betroffenen Behörden zu bewerten.

Radix ist eine gemeinnützige Organisation mit Sitz in Zürich, die sich der Gesundheitsförderung widmet. Sie betreibt acht Zentren, die Projekte und Dienstleistungen im Auftrag des Bundes, der Länder und Gemeinden sowie weiterer öffentlicher und privater Organisationen durchführen.

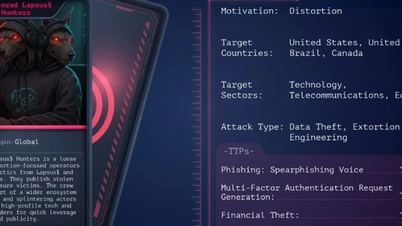

In einer offiziellen Mitteilung von Radix wurden die Systeme im Juni von einer Ransomware namens Sarcoma angegriffen. Laut Bleeping Computer handelt es sich bei Sarcoma um eine Cybercrime-Organisation, die ihre Aktivitäten seit Oktober 2024 aktiv ausweitet. In nur einem Monat wurden 36 große Ziele angegriffen. Sarcoma dringt durch Phishing in Systeme ein, nutzt Systemschwachstellen aus oder greift die Lieferkette an.

Zuvor, im März 2024, waren bei einem ähnlichen Angriff auf einen anderen Auftragnehmer, Xplain, ebenfalls Daten der Schweizer Regierung durchgesickert. Bei dem Cybersicherheitsvorfall wurden 65.000 Dokumente im Zusammenhang mit der Bundesregierung geleakt, von denen viele sensible persönliche Informationen enthielten.

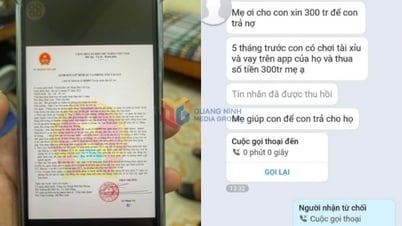

Jüngsten Meldungen zufolge kam es im Juni zu einer Untersuchung des Qilin-Ransomware-Angriffs, der das Servicesystem von Synnovis lahmlegte, den Blutlieferanten des britischen Gesundheitsdienstes NHS betraf und den Tod eines Patienten verursachte. Tatsächlich haben es Cyberkriminelle seit Jahren auf Krankenhäuser und Gesundheitseinrichtungen abgesehen, was sie aufgrund der Dringlichkeit der Wiederherstellung von Systemen und sensiblen Daten zu lukrativen Ransomware-Zielen macht.

Bereits 2020 hatte die Ransomware DoppelPaymer ein Krankenhaus in Düsseldorf getroffen und dort den Betrieb unterbrochen. Eine 78-jährige Frau starb an einem Aortenaneurysma. Die Notfallbehandlung verzögerte sich, da sie gezwungen war, in ein weiter entferntes Krankenhaus zu fahren. Auch das nächstgelegene Krankenhaus, das Universitätsklinikum Düsseldorf, war von der Ransomware betroffen.

Ransomware wie Qilin greift weiterhin alle Arten von Organisationen an, darunter auch solche im Gesundheitswesen. Im März startete Qilin Angriffe auf eine Krebsklinik in Japan und eine Gesundheitseinrichtung für Frauen in den USA.

Ngo Tran Vu, Direktor der NTS Security Company, erklärt: „Die meisten Krankenhäuser und medizinischen Einrichtungen sind zwar wichtige Einrichtungen, aber ihre Systeme sind dennoch nicht ausreichend geschützt. Die Realität zeigt, dass viele Computer ungehindert auf das Internet zugreifen, sich mit dem Krankenhausverwaltungssystem verbinden und sogar Raubkopien verwenden. Dadurch entstehen für Ransomware viele Einfallstore in das interne Netzwerk.“

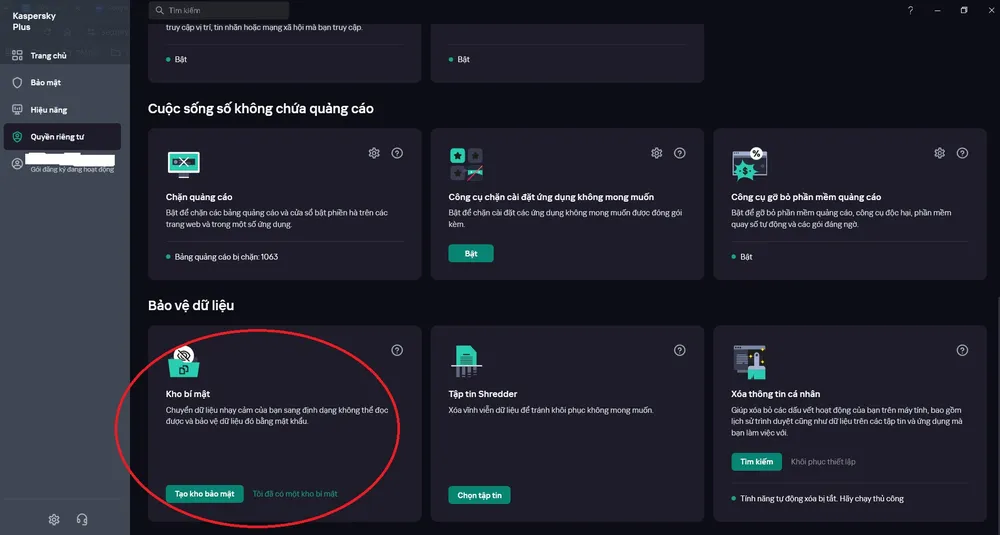

Daher ist die Verwendung integrierter Sicherheitslösungen wie Kaspersky, die dynamisch geräteübergreifend synchronisiert werden, der richtige Weg zur Vereinfachung. Zusätzlich zu mehreren Schichten effektiver Schutzmechanismen ermöglicht Kaspersky Plus Benutzern die Erstellung geschützter Archive wichtiger Daten, die im Falle eines Ransomware-Angriffs wiederhergestellt werden können.

Die Fälle zeigen, dass die subjektive Mentalität der Manager, die Krankenhäuser für Menschenleben halten, Cyberkriminelle außen vor lässt. Sensible medizinische Daten oder Notfallsysteme von Krankenhäusern sind ein beliebtes Ziel für Kriminelle, die Geld erpressen wollen. Krankenhäuser und medizinische Einrichtungen müssen die Gefährlichkeit von Ransomware richtig einschätzen, um entsprechende Investitionsstrategien zu entwickeln. Vermeiden Sie es, „den Stall zu schließen, nachdem das Pferd weg ist“.

BINH LAM

Quelle: https://www.sggp.org.vn/du-lieu-co-quan-chinh-phu-va-benh-vien-cung-la-muc-tieu-cua-ma-doc-tong-tien-post803116.html

![[Foto] Feierliche Eröffnung des 8. Kongresses des Zentralkomitees der Partei für öffentliche Sicherheit, Amtszeit 2025–2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/4/f3b00fb779f44979809441a4dac5c7df)

![[Foto] Generalsekretär To Lam nimmt am 8. Kongress des Zentralkomitees der Partei für öffentliche Sicherheit teil](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/4/79fadf490f674dc483794f2d955f6045)

![[Foto] Lebhaftes Mittherbstfest im Museum für Völkerkunde](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/10/4/da8d5927734d4ca58e3eced14bc435a3)

![[INFOGRAFIK] Ricoh GR IV „Street Warrior“ kehrt zurück](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/10/4/253d8aa5753b4d9598a544448f716b47)

![[VIDEO] Zusammenfassung der Zeremonie zum 50. Jahrestag von Petrovietnam](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/10/4/abe133bdb8114793a16d4fe3e5bd0f12)

![[VIDEO] GENERALSEKRETÄR VON LAM VERLEIHT PETROVIETNAM 8 GOLDENE WORTE: „PIONIER – EXZELLENZ – NACHHALTIG – GLOBAL“](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/7/23/c2fdb48863e846cfa9fb8e6ea9cf44e7)

Kommentar (0)