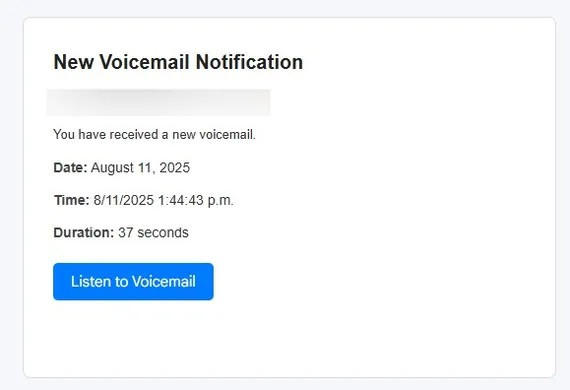

이 사기는 합법적인 음성 메일 서비스에서 보낸 것처럼 보이는 가짜 "새로운 음성 알림" 이메일로 시작됩니다.

이메일에는 "음성 메일 듣기" 버튼이 포함되어 있는데, 이 버튼을 클릭하면 피해자는 보안을 위해 가짜 CAPTCHA 페이지를 포함한 여러 중개 웹사이트를 거쳐 Gmail 로그인 페이지와 완전히 똑같은 페이지로 리디렉션됩니다.

피싱 이메일은 "새로운 음성 메일" 알림을 이용해 사용자를 로그인하도록 유도합니다. 사진: SCS

이 공격은 사용자를 속여 이메일, 비밀번호, 그리고 2단계 인증, 백업 코드, 보안 질문과 같은 추가 보안 단계를 입력하게 합니다. 모든 데이터는 공격자가 제어하는 서버로 즉시 전송됩니다.

이 캠페인을 특히 위험하게 만드는 점은 공격자가 합법적인 마케팅 서비스인 Microsoft Dynamics 플랫폼(mkt.dynamics.com)을 사용하여 첫 번째 단계를 호스팅했다는 것입니다.

이로 인해 이메일이 의심스러운 것으로 표시되기가 더 어려워집니다. 가짜 로그인 페이지를 생성하는 맬웨어는 AES 암호화를 사용하여 이를 숨기고, 디버깅 방지 기능을 갖추고 있으며, 러시아와 파키스탄의 여러 서버를 통해 리디렉션하여 조사를 더욱 어렵게 만듭니다.

전문가들은 이것이 사기 수법에서 큰 진전이라고 경고하는데, 여기에는 사회학(CAPTCHA와 Google 인터페이스를 통해 신뢰를 구축하는 것)과 검열을 피하기 위해 합법적인 인프라를 이용하는 것이 모두 결합되어 있습니다.

Gmail 비밀번호는 피싱으로 인해 쉽게 도용될 수 있습니다.

PCWorld는 또 다른 사건으로 Gmail과 Google Cloud와 같은 Google 서비스 사용자가 피싱 시도가 크게 증가하고 있다고 전했습니다.

Reddit 게시물에 따르면 Gmail 사용자는 현재 650 지역 번호를 사용하는 전화번호로부터 문자 메시지 피싱 공격을 받고 있다고 합니다.

Google 소속이라고 주장하는 사기꾼들이 피해자들에게 연락하여 계정에 영향을 미치는 보안 취약점에 대해 경고합니다. 이러한 전화 통화에서 공격자는 피해자들에게 비밀번호를 재설정하고 해당 정보를 제공하도록 요구하여 Gmail 계정을 탈취하려고 시도합니다.

또한, 해커가 오래된 로그인 주소를 테스트하여 Google Cloud 계정에 맬웨어를 설치하거나 데이터를 훔치는 "dangling bucket"이라는 또 다른 피싱 기법도 보고되었습니다.

Gmail과 Google Cloud 사용자가 25억 명에 달하는 만큼, 기업과 개인 모두 피싱 시도와 온라인 공격의 증가에 대비해야 합니다.

사용자는 어떻게 해야 하나요?

- - 이상한 음성 메일 알림 이메일에는 항상 주의하세요.

- - Google 공식 웹사이트를 통해서만 Gmail에 로그인하세요.

- - 가짜 사이트에 정보를 입력했다고 의심되는 경우, 즉시 비밀번호를 변경하고, 최근 로그인 활동을 확인하고, 보안 계층을 다시 활성화하세요.

- - 조직에서는 고급 이메일 필터링 솔루션을 구현하고 직원들에게 새로운 형태의 피싱에 대한 교육을 실시해야 합니다.

보안팀은 또한 이 캠페인과 관련된 도메인, 특히 공격 인프라의 일부로 식별된 horkyrown[.]com을 차단하는 것이 좋습니다.

출처: https://khoahocdoisong.vn/nguoi-dung-gmail-doi-mat-chien-dich-lua-dao-chua-tung-co-post2149046980.html

![[사진] 팜 민 찐 총리, 호주 외무장관 페니 웡 접견](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/20/f5d413a946444bd2be288d6b700afc33)

![[사진] 정치국, 랑선성·박닌성 당위원회 상임위원회와 협력](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/20/0666629afb39421d8e1bd8922a0537e6)

![[사진] 호치민시-롱탄-저우저이 고속도로 연결 안푸 교차로 프로젝트, 예정보다 지연돼](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/21/1ad80e9dd8944150bb72e6c49ecc7e08)

댓글 (0)