Auf dem Seminar mit dem Thema „Datensicherheit und Netzwerksicherheit im Zeitalter der nationalen Entwicklung“, das am 25. September in der Zeitung Nhan Dan stattfand, wiesen Experten auf Risiken und Empfehlungen zum Datenschutz und zur Netzwerksicherheit in Vietnam hin.

Datensicherheit ist ebenso wichtig wie der Schutz der territorialen Souveränität .

Auf dem Seminar sagte Herr Pham Dai Duong, Mitglied des Zentralkomitees der Partei und stellvertretender Vorsitzender des Zentralkomitees für Politik und Strategie, dass die digitale Transformation heute allgegenwärtig sei und sich zu einem unvermeidlichen Trend der Zeit entwickelt habe. Die digitale Transformation sei eng mit vielen Bereichen verknüpft, beispielsweise der digitalen Verwaltung, der digitalen Wirtschaft usw. Dabei seien Daten ein sehr wichtiger Faktor und würden als nationales Gut betrachtet.

Herr Pham Dai Duong betonte, dass Datensicherheit die gleiche Bedeutung habe wie der Schutz der territorialen Souveränität zu Wasser und zu Land. Die Zentralregierung lege stets Wert auf den Schutz der Souveränität im Cyberspace und betrachte dies als eine kontinuierliche und untrennbare Aufgabe zur Gewährleistung der nationalen Sicherheit.

„Daten gelten als strategisches Gut der Nation, daher brauchen wir Strategien zur Gewährleistung der Daten- und Netzwerksicherheit. Partei und Staat sind der Ansicht, dass bei der Politikgestaltung ein Übergang von passivem Abwehrdenken zu einer proaktiven und aktiven Früherkennung von Risiken und zu proaktiven Maßnahmen erforderlich ist.“

Herr Duong sagte, dies sei ein sehr wichtiger Faktor für den Datenschutz und liege nicht nur in der Verantwortung staatlicher Stellen, sondern auch von Unternehmen und Privatpersonen – also denjenigen, die die Daten direkt nutzen und verwerten. „Während sich das Gesetz in der Vergangenheit nur auf die Prävention beschränkte, ist es angesichts der rasanten technologischen Entwicklung heute notwendig, die Rolle von Führung und proaktiver Ausrichtung zu betonen.“

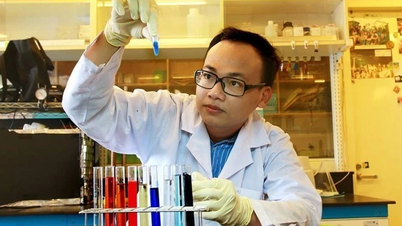

Herr Ngo Tuan Anh, Leiter der Abteilung für Datensicherheit der National Data Association ( Ministerium für öffentliche Sicherheit ), erklärte, dass die gemeinsame Nutzung von Daten die wichtigste Komponente des Systems sei. Viele Lecks seien auf sehr grundlegende Schwachstellen zurückzuführen, vor allem auf Konfigurations-, Speicher- und Backup-Schwachstellen.

„Zunächst einmal ist es ein Konfigurationsproblem. Wir stellen uns vor, dass die Daten in einem „Haus“ gespeichert sind, aber nicht sorgfältig verschlossen sind. Es gibt Systeme, die sehr wichtige Informationen enthalten, aber schwache Passwörter und Standardkonfigurationen verwenden oder direkt dem Internet ausgesetzt sind. Wenn ein Dienst ins Internet gestellt wird, gibt es nach wenigen Minuten weltweit automatische Scan- und Ausnutzungstools. Deshalb sind viele Systeme schon durch kleine Schlupflöcher illegal zugänglich“, sagte Herr Tuan Anh.

Ein weiteres Risiko ist laut Ngo Tuan Anh die weit verbreitete Speichersituation. Viele Einheiten speichern zu viele Formulare und unnötige Daten, was zu höheren Speicherkosten und einer größeren Risikofläche führt. Bei einer Kompromittierung des Speichersystems kann der gesamte Datenblock offengelegt werden. Im Rahmen des kürzlich verabschiedeten Gesetzes zum Schutz personenbezogener Daten trägt die Speichereinheit bei auftretenden Risiken die rechtliche Verantwortung.

Tatsächlich kann laut Herrn Tuan Anh kein System 100-prozentige Sicherheit garantieren. Studien zeigen, dass die Erfolgsquote bei Angriffen durch Kriminelle sehr hoch ist, wenn das System Schwachstellen aufweist. Daher sind mehrschichtige Verteidigungsmaßnahmen erforderlich, bei denen die Datensicherung einer der wichtigsten Faktoren ist.

In der Diskussion erklärte Herr Nguyen Le Thanh, Gründer und Vorstandsvorsitzender der Verichains Security Company, dass Systeme häufig aufgrund von Schwachstellen angegriffen werden, die auf ein zu altes System, eine nachlässige Konfiguration oder Sicherheitsfehler zurückzuführen sein können. Manchmal entstehen diese Schwachstellen auch durch falsche Autorisierung, Benutzerfehler oder Systemadministrationsfehler.

Angreifer suchen zunächst nach diesen Fehlern und Schwachstellen in einem Datenbankverwaltungssystem, um es anzugreifen. Sind die Systemelemente gut aufgebaut und kontrolliert, suchen sie weiterhin nach Schwachstellen, die schwerer zu schützen sind.

Benutzer und Administratoren werden zu Zielen von Angreifern. Je nach Kapazität und Bewusstsein für die persönliche Sicherheit ist jeder Einzelne in der Lage, seine eigenen Informationen zu verwalten, zu schützen und zu sichern.

Ein weiteres Problem sind betrügerische Einzelpersonen und Unternehmen, die Teilzeitkräfte oder Mitarbeiter anwerben. Nach einer gewissen Zeit infiltrieren diese Personen das Informationssystem des Benutzers und infizieren ihn unwissentlich mit Schadsoftware. „Es gab Fälle, in denen sich viele Menschen bei einem Unternehmen beworben hatten und nach einer gewissen Zeit ihre persönlichen Daten angegriffen wurden“, erklärte Herr Thanh.

Schließlich, so Herr Thanh, können die Personen und Organisationen, die in das Datensystem eindringen, Angriffe von Dritten durchführen. Dabei handelt es sich oft um Partner, die Produkte, Dienstleistungen und Lösungen für das System bereitstellen. Für den Aufbau eines Informationssystems ist die Nutzung von Technologien vieler Parteien erforderlich, die wir manchmal nicht vollständig beherrschen und kontrollieren können. Dritte können fahrlässig handeln, was den oben genannten Akteuren eine Angriffsmöglichkeit bietet.

Tatsächlich sind Angriffe von Drittanbietern laut diesem Experten zahlreicher und effektiver als Benutzerangriffe und direkte Angriffe auf Systemschwachstellen.

Dies zeigt, wie wichtig technologische Autonomie zur Verringerung der Abhängigkeit von Dritten ist. Dies ist jedoch nicht einfach. Denn der Aufbau eines Systems erfordert viele Schritte sowie die Beteiligung vieler verschiedener Komponenten, und es ist für uns sehr schwierig, das Ganze selbst zu entwickeln.

Herr Thanh ist der Ansicht, dass kein System absolut sicher ist. „Die meisten modernen Cybersicherheitseinheiten sind heute sehr systematisch organisiert und agieren sehr systematisch. Sie verfügen über Motivation, Ziele und reichlich finanzielle Ressourcen. Daher müssen wir umdenken und die wichtigsten und notwendigsten „Assets“ im gesamten Informationssystem bestimmen. Von hier aus müssen wir zusätzliche Schutzmaßnahmen ergreifen, damit im Falle eines Vorfalls der Datenverlust nicht zu groß ist, die Menge der verlorenen Informationen nicht zu wertvoll ist und kein ernsthafter Schaden entsteht“, sagte Herr Thanh.

Benötige einen General Engineer für Data Governance und Cybersicherheit

Herr Pham Dai Duong, Mitglied des Zentralkomitees der Partei und stellvertretender Vorsitzender des Zentralkomitees für Politik und Strategie, erklärte, dass zum Schutz von Daten zwei Elemente kombiniert werden müssten: Erstens der Schutz durch Technologie, Infrastruktur und Prozesse – also technische Lösungen; zweitens der Schutz durch das Rechtssystem. Es gebe bereits zahlreiche Gesetze, wie das Gesetz zur Cybersicherheit oder das Gesetz zum Schutz personenbezogener Daten, und die Nationalversammlung werde in der kommenden Zeit die entsprechenden Gesetze weiter prüfen und verfeinern.

Darüber hinaus legt die Resolution 57/NQ-TW einen Umsetzungsplan fest, einschließlich Plan Nr. 01 zu strategischen Technologien, um die Autonomie zu stärken und Kerntechnologien zur Datensicherung zu beherrschen. Der einheitliche Ansatz besteht darin, von der passiven Verteidigung zur proaktiven Risikofrüherkennung sowie zur proaktiven Prävention und Reaktion überzugehen.

Laut Dr. Phan Van Hung, stellvertretender Chefredakteur der Zeitung Nhan Dan, fehlen uns „Generalingenieure“ für Datenmanagement und Netzwerksicherheit, um eine harmonische und synchrone Kombination zu erreichen.

Daten werden durch die Möglichkeit des unbegrenzten Kopierens zu einem zentralen Produktionsmittel und sind in der digitalen Wirtschaft von enormer Bedeutung. Aus verwaltungstechnischer Sicht ist es notwendig, ein synchrones Rechtssystem aufzubauen und zu institutionalisieren, das Recht lenkt, Gerechtigkeit schafft, gefährdete Gruppen schützt und die Ziele des Staates berücksichtigt.

Laut Dr. Phan Van Hung muss das Gesetz die Eigentumsrechte des Einzelnen und die Rechte des Staates festlegen, einen Rahmen für den bedingten Datenaustausch schaffen und öffentliche und private Daten miteinander verknüpfen. Es wird Streitigkeiten geben, die das Gesetz nicht regeln kann. Daher müssen Staatsanwaltschaft und Justiz Präzedenzfälle schaffen, um Rechtssystem und Verwaltung effektiv zu synchronisieren.

Aus der Perspektive eines Cybersicherheitsexperten sagte Herr Ngo Tuan Anh: „Aus der Praxis wissen wir, dass wir uns auf drei Lösungsgruppen konzentrieren müssen: die Sicherheitskonfiguration zu verschärfen, bevor Dienste ins Internet gestellt werden; unnötige Datenspeicherung zu verwalten, zu klassifizieren und zu begrenzen; einen Prozess zur Früherkennung, Isolierung, Wiederherstellung und rechtlichen Koordination bei Vorfällen aufzubauen. Dies sind wesentliche Schritte zum Schutz des wichtigsten Kapitals eines Unternehmens: der Daten.“

Herr Tuan Anh sagte außerdem, dass die National Data Association derzeit grundlegende Standards für die Datensicherheit entwickelt. Es wird erwartet, dass diese Standards in naher Zukunft den Abteilungen und Zweigstellen zur Stellungnahme vorgelegt werden, um die Veröffentlichung und Anwendung der Standards zu unterstützen und so die Einhaltung der Vorschriften zu verbessern.

Ein weiterer wichtiger Aspekt ist die proaktive Entwicklung von Cybersicherheitslösungen. Inländische Einheiten und Unternehmen arbeiten gemeinsam mit der National Cyber Security Association an der Entwicklung eines inländischen Ökosystems für Cybersicherheitsprodukte. Tatsächlich gibt es viele Hinweise darauf, dass ausländische Technologieprodukte Risiken bergen, da sie Schwachstellen aufweisen können, die – ob beabsichtigt oder unbeabsichtigt – die Extraktion und Übertragung von Daten ermöglichen.

„Es gibt Fälle, in denen einige in Vietnam eingesetzte Sicherheitssysteme Daten versehentlich durch ausländische Infrastrukturen laufen lassen, bevor sie gespeichert werden. Dies erhöht das Risiko eines Datenlecks. Um die Datensicherheit zu gewährleisten, müssen wir uns daher auf die Standardisierung, die Umsetzung von Compliance-Vorschriften und die Förderung der Entwicklung von Sicherheitslösungen in vietnamesischer Hand konzentrieren“, betonte der Vertreter der National Data Association.

Quelle: https://www.vietnamplus.vn/huong-di-nao-de-dam-bao-an-ninh-du-lieu-trong-ky-nguyen-moi-cua-viet-nam-post1064101.vnp

![[Foto] Premierminister Pham Minh Chinh empfängt den Generaldirektor der Weltorganisation für geistiges Eigentum (WIPO), Daren Tang](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/25/64a5925ecc2243e09bd7a5695b52e295)

![[Foto] Feierliche Eröffnung des 1. Parteitags der Nationalversammlung, Amtszeit 2025-2030](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/25/e995fd3a6c724c6c8264b371fb20ab67)

Kommentar (0)